Obtienen acceso total a tu cuenta en segundos

El operador Digi quiere proteger a sus clientes de Nueva estafa circulando por WhatsApp. Esta es una táctica cada vez más común entre los ciberdelincuentes llamada «ghost match», donde aprovechan la ignorancia de los usuarios para robar cuentas sin que se den cuenta. Según la empresa de telecomunicaciones, la amenaza ha surgido «en los últimos meses» y permite a los atacantes «obtener acceso completo a su cuenta en cuestión de segundos».

WhatsApp es una aplicación mensajería instantánea Más utilizado a nivel mundial. A través de él, miles de millones de usuarios se comunican con sus contactos cada día, los ciberdelincuentes saben que compartimos información privada y creemos que estamos completamente protegidos.

Las conversaciones en la plataforma están cifradas de extremo a extremo y, en teoría, los mensajes, fotos, videos y llamadas están ocultos desde el momento en que salen de su dispositivo hasta que llegan al dispositivo del destinatario. Por eso, muchos de nosotros confiamos y compartimos imágenes de documentos de identificación (DNI, pasaportes, permisos de conducir, etc.), contraseñas compartidas e incluso nuestros números IBAN con familiares. Pero, ¿qué pasa si del otro lado no hay una persona de confianza sino un ciberdelincuente que asume su identidad?

Para acceder a todos estos datos, las tácticas de fraude tradicionales que permiten acceder a WhatsApp incluyen la clonación de tarjetas SIM o la solicitud de códigos de verificación mediante suplantación de identidad. digital Se recuerda a los lectores de su blog oficial que ha surgido un nuevo método llamado «pareja de fantasmas«, que incluye vincular su cuenta a un navegador web controlado por ellos.

La última estafa de WhatsApp explota las funciones oficiales

El modus operandi de la «coincidencia fantasma» incluye Técnicas de engaño basadas en la ingeniería social. Los ciberatacantes aprovechan una función oficial de WhatsApp para hacer esto: vincular un dispositivo a una cuenta que se puede usar en la aplicación web o de escritorio de WhatsApp. «Simplemente te convencen para que vincules tu cuenta con un navegador que ellos controlan, utilizando un código legítimo generado por WhatsApp para este fin», explicó el operador.

Así es como obtienen instantáneamente «acceso completo a su cuenta» para:

- lee tu mensaje privado.

- Tu decides Fotos, vídeos y documentos..

- enviar mensaje Haciéndose pasar por ti.

- continuar extendiéndose Conducta fraudulenta.

Cuando se utiliza el método de «emparejamiento fantasma», la aplicación no desaloja al usuario en ningún momento durante la sesión de inicio de sesión del usuario. Por lo tanto, la víctima puede tardar algún tiempo en darse cuenta de que ha sido suplantada.

Trucos de WhatsApp para iniciar sesión

Como ya hemos mencionado, los ciberdelincuentes utilizan el acceso a las cuentas de otras personas para seguir propagando estafas. Según Digi Alert, enviaron un mensaje a los usuarios de sus listas de contactos que habían sido víctimas de este incidente. Por ejemplo: «He visto tu foto, ¿eres tú?» Además del texto, comparten un enlace que parece ser de una página legítima (a veces con una vista previa tipo Facebook).

Cuando se accede al enlace, la página solicitará un número de teléfono e inmediatamente código de emparejamiento o emparejamiento. WhatsApp utiliza esta clave para vincular la cuenta a WhatsApp Web u otros dispositivos. Aunque esto parezca sospechoso, dado que el mensaje proviene de un contacto de confianza, creemos que no tiene nada de malo y al ingresar los datos autorizaremos al ciberestafador a conectar nuestra cuenta privada a su navegador.

¿Mi cuenta de WhatsApp está vinculada a un dispositivo desconocido?

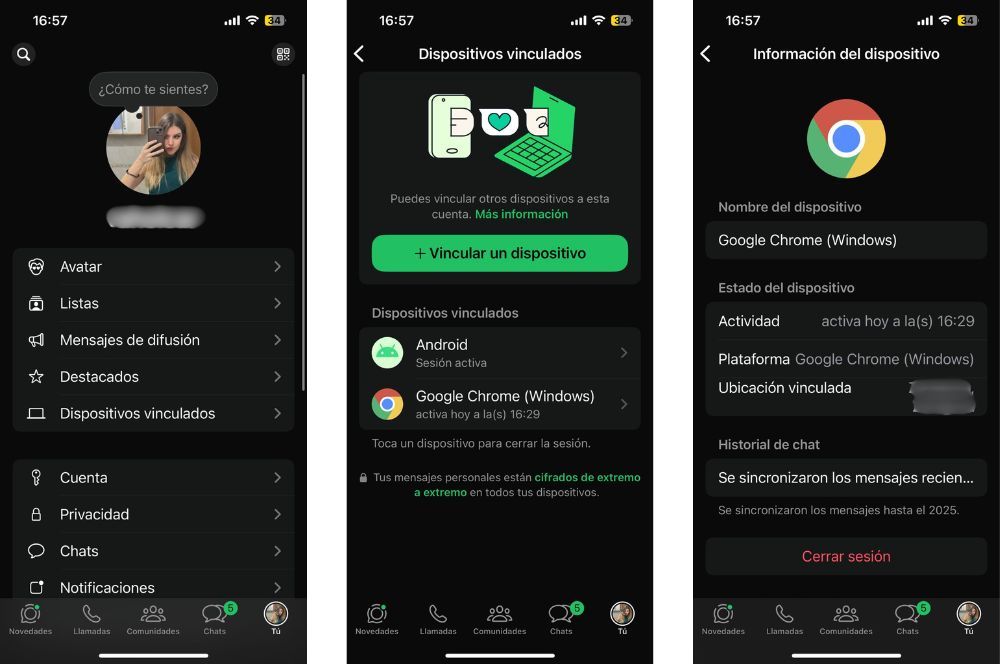

Si en un chat aparece un mensaje que no escribiste o algo te hace sospechar que hay un intruso en tu cuenta de WhatsApp, la aplicación cuenta con una herramienta para verificarlo y solucionarlo. Para comprobar si tu número ha sido robado por un dispositivo no autorizado, debes acceder a la configuración de la aplicación y seguir estos pasos:

- Ir a «Vincular dispositivo».

- Aparecerá una lista que contiene todas las computadoras en las que ha iniciado sesión.

- Si encuentra algo sospechoso, haga clic en él para obtener más información.

- Si no lo reconoces haz clic «abandonar.»

Puedes consultar la fuente de este artículo aquí