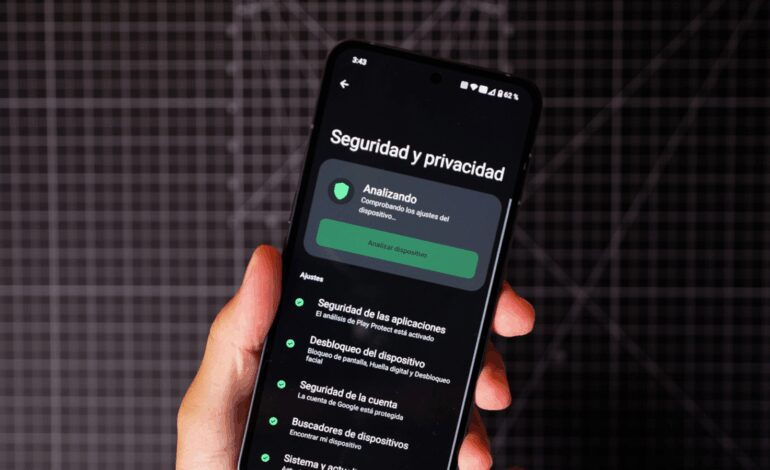

Estas configuraciones de Android pueden poner en peligro tu privacidad: desactívalas de inmediato

Los smartphones se han convertido en el accesorio ideal para llevar contigo. ha llegado un momento Guardamos más datos en nuestros teléfonos que en una computadora. Lo usamos para casi todo: ver redes sociales, navegar por internet o comprar en tiendas online. Aun así, es importante que tu teléfono esté perfectamente configurado para proteger tu información personal, por lo que es posible que tengas que Verifique algunas configuraciones.

Comprar un teléfono móvil es en realidad una de las obligaciones para entrar en la era digital y comunicarse con familiares y amigos. Pero la tecnología ha avanzado hasta el punto de que podemos gestionar cualquier cosa a través de nuestros dispositivos. Las aplicaciones también están inundando el panorama del entretenimiento, muchas de las cuales recopilan datos que podrían comprometer nuestra seguridad.

Si tienes un teléfono Android te contamos cómo Configuraciones mejoradas para rastrear cada uno de tus movimientos y actividades. Lo que usas todos los días en línea y fuera de línea.

Establecer privacidad de anuncios

Aunque te parezca extraño, las aplicaciones pueden recopilar mucha información lanzando anuncios dentro de su interfaz. Simplemente puede buscar en Internet para ver la cantidad de anuncios que pueden aparecer, muchos de los cuales están relacionados con aplicaciones que usa con frecuencia. es porque tienes Activa tu identificador publicitario personalizadodepende de tu gusto y preferencia. Esto significa que las plataformas sociales como Instagram recibirán alertas constantemente sobre anuncios sobre lo que busca.

Si no desea que se muestren anuncios de sus productos favoritos y esto le causa mucha molestia, intente Eliminar la función de identificación de publicidad:

- Abra la configuración.

- Vaya a Seguridad y privacidad.

- Más configuraciones de privacidad.

- Seleccione Anuncio.

- Haga clic en Eliminar ID de publicidad.

De más está decir que no dejarás de ver anuncios, seguirán apareciendo pero ya no estarán vinculados a tus búsquedas recientes.

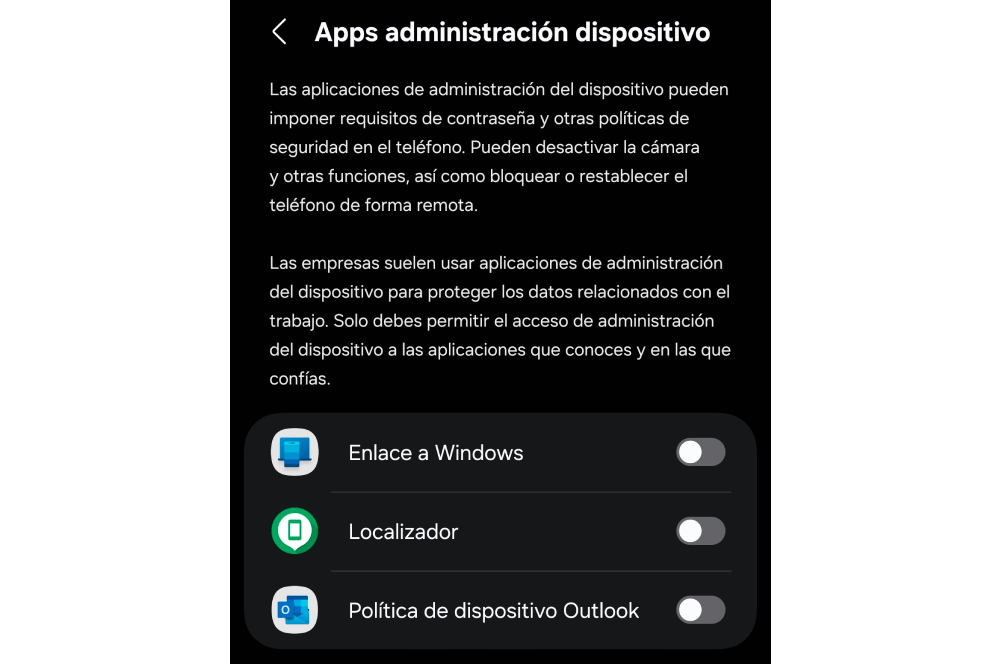

No conceda a los administradores acceso a aplicaciones no deseadas

Algunas aplicaciones instaladas en su dispositivo pueden Automatiza tu gestión de datospor lo que deberás eliminar los derechos de administrador. También puede suceder que un grupo de piratas informáticos se apodere de una de las aplicaciones para acceder a su sistema, lo que puede causarle verdaderos problemas. Para eliminar este imprevisto, sigue estos pasos:

- Vaya a Configuración.

- Haga clic en Seguridad y privacidad.

- Haga clic en Más configuraciones de seguridad.

- Vaya a Administración de dispositivos de aplicaciones.

- Desmarque todas las casillas.

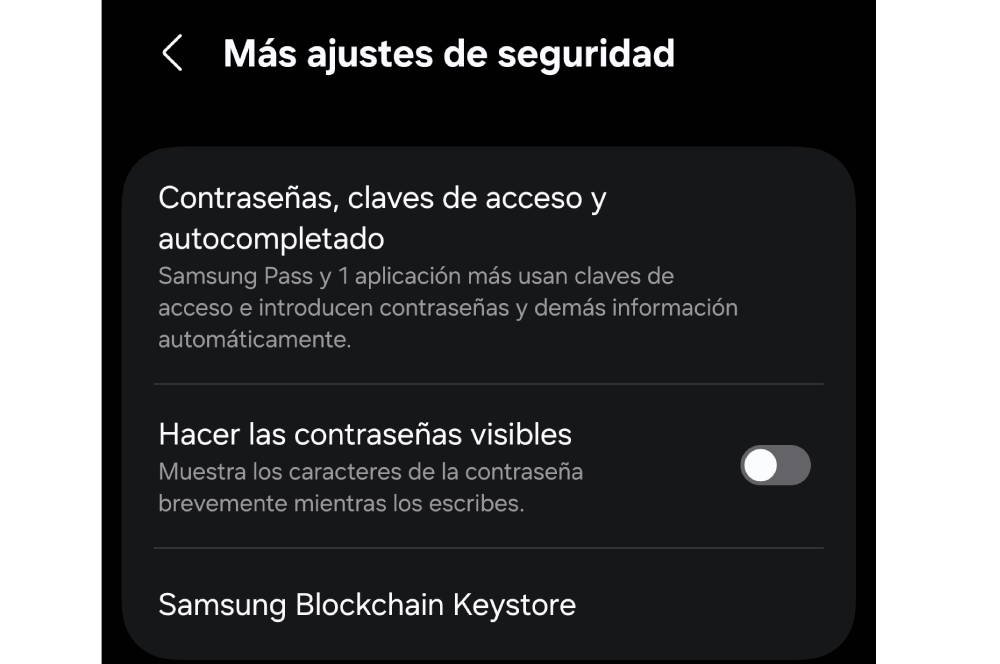

Haz tu contraseña invisible

No pasa un día sin que necesitemos ingresar contraseñas, pero el hecho es que existen por una razón de peso: para mantenerte seguro. Sin embargo, una característica que viene de serie con Android puede crear riesgos continuos a los ojos de los demás. Nos referimos específicamente a los caracteres que escribe en los espacios de sus credenciales. mostrar durante segundosel tiempo suficiente para detectarlos. Para desactivar esta opción, simplemente vaya a control de privacidad:

- Abra la configuración.

- Desplácese hacia abajo hasta encontrar «Seguridad y privacidad».

- Elija más configuraciones de seguridad.

- Desactiva «Hacer visible la contraseña».

Mejore la privacidad de su cuenta de Google

Por último, pero no menos importante, si no se implementan las configuraciones pertinentes, su cuenta de Google también puede verse comprometida. Aquí, debe ir a la página oficial de la cuenta de Google, ingresar su nombre de usuario y contraseña y seguir las instrucciones a continuación:

- Vaya a la sección Datos y privacidad.

- Presiona donde dice «Actividad en la web y aplicaciones».

- Desmarque la casilla de verificación Incluir actividad de voz y audio.

- Seleccione Dejar de guardar.

Si lo desea, también puede eliminar la actividad web y de aplicaciones en Administrar toda la actividad web y de aplicaciones.

Puedes consultar la fuente de este artículo aquí